domingo, 23 de mayo de 2010

tcp/ip

Cuando se habla de TCP/IP , se relaciona automáticamente como el protocolo sobre el que funciona la red Internet . Esto , en cierta forma es cierto , ya que se le llama TCP/IP , a la familia de protocolos que nos permite estar conectados a la red Internet . Este nombre viene dado por los dos protocolos estrella de esta familia :

- El protocolo TCP, funciona en el nivel de transporte del modelo de referencia OSI, proporcionando un transporte fiable de datos.

- El protocolo IP, funciona en el nivel de red del modelo OSI, que nos permite encaminar nuestros datos hacia otras maquinas.

Pero un protocolo de comunicaciones debe solucionar una serie de problemas relacionados con la comunicación entre ordenadores , además de los que proporciona los protocolos TCP e IP .

Arquitectura de protocolos TCP/IP

Para poder solucionar los problemas que van ligados a la comunicación de ordenadores dentro de la red Internet , se tienen que tener en cuenta una serie de particularidades sobre las que ha sido diseñada TCP/IP:

- Los programas de aplicación no tienen conocimiento del hardware que se utilizara para realizar la comunicación (módem, tarjeta de red...)

- La comunicación no esta orientada a la conexión de dos maquinas, eso quiere decir que cada paquete de información es independiente, y puede viajar por caminos diferentes entre dos maquinas.

- La interfaz de usuario debe ser independiente del sistema, así los programas no necesitan saber sobre que tipo de red trabajan.

- El uso de la red no impone ninguna topología en especial (distribución de los distintos ordenadores).

De esta forma, podremos decir, que dos redes están interconectadas, si hay una maquina común que pase información de una red a otra. Además, también podremos decir que una red Internet virtual realizara conexiones entre redes, que ha cambio de pertenecer a la gran red, colaboraran en el trafico de información procedente de una red cualquiera, que necesite de ella para acceder a una red remota. Todo esto independiente de las maquinas que implementen estas funciones, y de los sistemas operativos que estas utilicen .

Descomposición en niveles de TCP/IP.

Toda arquitectura de protocolos se descompone en una serie de niveles , usando como referencia el modelo OSI . Esto se hace para poder dividir el problema global en subproblemas de mas fácil solución .

Al diferencia de OSI , formado por una torre de siete niveles , TCP/IP se descompone en cinco niveles , cuatro niveles software y un nivel hardware . A continuación pasaremos a describir los niveles software , los cuales tienen cierto paralelismo con el modelo OSI.

Nivel de aplicación

Constituye el nivel mas alto de la torre tcp/ip . A diferencia del modelo OSI , se trata de un nivel simple en el que se encuentran las aplicaciones que acceden a servicios disponibles a través de Internet . Estos servicios están sustentados por una serie de protocolos que los proporcionan . Por ejemplo , tenemos el protocolo FTP (File Transfer Protocol), que proporciona los servicios necesarios para la transferencia de ficheros entre dos ordenadores.

Otro servicio, sin el cual no se concibe Internet , es el de correo electrónico, sustentado por el protocolo SMTP (Simple Mail Transfer Protocol) .

jueves, 20 de mayo de 2010

como crear una conexion a internet

no me gusto poner imagenes asi q le hice un video espero sea de su agrado

echo por mi:

echo por mi:

martes, 4 de mayo de 2010

caracteristicas para elaborar un reporte del estado de una red

hacer una prueba con equipo especializado en el cual te va a indicar la condicion de todos los jacks ponchados así como la velocidad a la que opera, en el equipo que has de utilizar ingresas datos como tamaño de paquetes a utilizar en la prueba, velocidad derespuesta categoria del cableado, etc.. una vez que verificaste todos los nodos, patch cords y line cords entonces en una hoja anotas todos los datos que te arrojo el equipo de prueba nodo por nodo, y adjuntas una grafica del comportamiento de los mismos uno por uno.

Uno de los tipo de problemas más comunes que atienden los departamentos de soporte técnico son los de conectividad Windows XP nos da la posibilidad de verificar si nuestra conexión de red están recibiendo o no paquetes de datos pero lo que los usuarios verdaderamente desean saber es si están conectados o no a internet, a los recursos de su red local y si no lo están saber cuál es el problema y solucionarlo. Windows Vista integra 2 nuevas tecnologías: “Network Connectivity Status Indicator”, “Network Diagnostics Framework” conocidas como NCSI y NDF respectivamente, estas están diseñadas justamente para realizar diagnósticos más efectivos de las conexiones de red y solucionar problemas de conectividad con el objetivo de mejorar la experiencia del usuario y disminuir las llamadas al departamento de soporte técnico.

El NCSI clasifica la conectividad en 4 niveles:

Nivel Descripción

Local and Internet Cuando el sistemas puede alcanzar la url www.microsoft.com

Local Only Si el sistema no puede alcanzar la url www.microsoft.com pero si otros equipos de la red local como el DHCP o DNS

Limited Si el sistema detecta conectividad de capa2 pero no puede alcanzar equipos de la red local

No connectivity Si el sistema no tiene conectividad de capa2 (típicamente cuando el cable Ethernet esta desconectado)

Otras de las características nuevas son la clasificación de ubicaciones de red “Network Location” que nos permite catalogar a las redes a las que nos conectamos como Home, Work o Public con diferentes configuraciones de firewall para cada una de ellas además en el centro de redes y recursos compartidos tenemos un panel que nos indica de forma muy gráfica los permisos y accesos que tenemos configurado para cada red, dándonos la posibilidad incluso de personalizar los iconos para cada conexión.

Microsoft recomienda como mejor práctica para buen funcionamiento del NCSI que la configuración del servidor proxy debe seleccionar el Web Proxy Automatic Discover o WPAD en palabras sencillas que en la venta del explorador donde se configura el proxy debemos seleccionar bajo la opción configurar automáticamente – Detectar la configuración automáticamente.

En el caso de que en la infraestructura que estemos administrando se usa una configuración estática del proxy para que el NCSI trabaje correctamente debemos hacer una configuración más con el comando: netsh winhttp set proxy

Ahora hablemos del “Network Diagnostics Framework” o NDF su función fundamental es la de diagnosticar problemas en las conexiones de red y repararlas.

Trabaja con 3 fases de operación:

Diagnóstico: Trata de identificar el problema de conexión y al finalizar este proceso se muestra un reporte al usuario con el problema y 3 posibles soluciones.

Reparación: Esta fase inicia cuando el usuario selecciona algunas de las 3 opciones de reparación. Las reparaciones pueden ser de 3 tipos:

Tipo de Reparación Descripción

Automática Cuando la reparación la puede realizar el sistema sin intervención del usuario, básicamente son reconfiguraciones globales que requieren tener permiso de administrador para ser ejecutadas.

Manual Requiere la intervención del usuario como por ejemplo conectar el cable de red, activar el botón para la tarjeta inalámbrica, o desconectar el Moden ADSL y conectarlo nuevamente después de 10 segundos.

help topic Cuando la reparación del problema requiere varios pasos el NDF provee una ventana de ayuda que indica paso a paso la posible solución del problema, como por ejemplo cuando el usuario tiene que renovar sus certificados para su conexión inalámbrica.

Además el si el NDF no encuentra la solución al problema o no nos fueron útiles ninguna de las soluciones que nos presento tenemos la posibilidad de interactuar con Microsoft reportando el problema de forma automática vía internet y luego podemos verificar si existen nuevas soluciones.

Para hacerlo podemos utilizar el comando wercon.exe y seleccionar la opción “See problems to check link”.

Para los usuarios móviles que se conectan a varias redes especialmente inalámbricas el NDF adquiere una nueva dimensión ya que les ayuda a resolver sus problemas de conectividad en todas partes, desde problemas como malas configuraciones de proxy, hasta errores al poner la clave WEP o incluso les avisa que se olvidaron de encender el botón para activar su tarjeta inalámbrica.

El NDF detecta de forma más eficiente los problemas de conectividad en redes inalámbricos cuando tenemos instalados tarjetas con drives de última generación, básicamente existen 2 tipos de drives los antiguos que se denominan FAT drives o también llamados “Legacy Wi-Fi Driver” y los Native Wifi drivers que los drivers nuevos.

Para verificar el tipo de driver que tenemos instalado en nuestro equipo debemos utilizar el comando

Netsh wlan show drivers

lunes, 3 de mayo de 2010

jueves, 29 de abril de 2010

elementos de una administracion de red

bueno este es un video realizado por roberto carlos del grupo 6ºh

domingo, 25 de abril de 2010

ETHERNET.

.

Todos los equipos en una red Ethernet están conectados a la misma línea de comunicación compuesta por cables cilíndricos.

Es una tecnología bastante madura por lo que resulta económica y fácil de instalar pero por sus modestas prestaciones no es adecuada para redes que deban soportar tráfico de información voluminosa.

Hay varios tipos de Ethernet que se diferencia en el tipo de cable utilizado:

• 10Base-5 (Thick Ethernet, ThickNet o ThickWire). Utiliza una topología de bus, un cable coaxial que se conoce comúnmente como 'Ethernet Grueso' y segmentos de una longitud máxima de 500 metros. Puede conectar hasta 100 nodos por segmento. (Un nodo es cualquier dispositivo de la red capaz de comunicarse con otro). Usa conectores BNC.

• 10Base-2 (Thin Ethernet). Emplea una topología de bus, cable coaxial conocido como 'Ethernet Delgado' y segmentos de una longitud máxima de 185 metros. Permite conectar hasta 30 nodos por segmento. Conocida como Thinnet. Usa conectores BNC.

• 10Base-T (Twisted Pair Ethernet). Utiliza topología de estrella, par trenzado (un cable similar al cable telefónico) y sus segmentos pueden tener una longitud maxima de 100 metros. Ofrece la posibilidad de conectar hasta 1.024 nodos por segmento. Usa conectores RJ-45.

• 10Base-F (Fiber Optic Ethernet). Emplea topología de estrella, fibra óptica y se puede extender a una distancia de hasta dos kilometros. Puede conectar un máximo de 1.024 nodos por segmento y todos deben ir a un concentrador (HUB) central.

Introducción a Ethernet.

Ethernet (también conocido como estándar IEEE 802.3) es un estándar de transmisión de datos para redes de área local que se basa en el siguiente principio:Todos los equipos en una red Ethernet están conectados a la misma línea de comunicación compuesta por cables cilíndricos.

Es una tecnología bastante madura por lo que resulta económica y fácil de instalar pero por sus modestas prestaciones no es adecuada para redes que deban soportar tráfico de información voluminosa.

Hay varios tipos de Ethernet que se diferencia en el tipo de cable utilizado:

• 10Base-5 (Thick Ethernet, ThickNet o ThickWire). Utiliza una topología de bus, un cable coaxial que se conoce comúnmente como 'Ethernet Grueso' y segmentos de una longitud máxima de 500 metros. Puede conectar hasta 100 nodos por segmento. (Un nodo es cualquier dispositivo de la red capaz de comunicarse con otro). Usa conectores BNC.

• 10Base-2 (Thin Ethernet). Emplea una topología de bus, cable coaxial conocido como 'Ethernet Delgado' y segmentos de una longitud máxima de 185 metros. Permite conectar hasta 30 nodos por segmento. Conocida como Thinnet. Usa conectores BNC.

• 10Base-T (Twisted Pair Ethernet). Utiliza topología de estrella, par trenzado (un cable similar al cable telefónico) y sus segmentos pueden tener una longitud maxima de 100 metros. Ofrece la posibilidad de conectar hasta 1.024 nodos por segmento. Usa conectores RJ-45.

• 10Base-F (Fiber Optic Ethernet). Emplea topología de estrella, fibra óptica y se puede extender a una distancia de hasta dos kilometros. Puede conectar un máximo de 1.024 nodos por segmento y todos deben ir a un concentrador (HUB) central.

FAST ETHERNET.

..

Es una extensión del estándar Ethernet actualmente usado en muchas LAN´s alrededor del mundo. Estas redes operan actualmente a una velocidad de 10 Mbps, y el estándar es conocido como IEEE 802.3.

100 BASE-T

El primer estándar es conocido como 100 BASE-T y es soportado por compañías como 3Com, Intel y Sinóptics. Esta es puramente una extensión del estándar 802.3 original, reteniendo el protocolo CSMA/CD como tecnología de comunicación.

El estándar 100BASE-T consiste en las siguientes especificaciones:

Capa física(3): Tres tipos de condiciones de operaciones. Par trenzado sin escudo, par trenzado con escudo y fibra óptica.

Interfaz independiente del medio (MII): Esta es una nueva subcapa localizada sobre la capa física. Esta define un interface estándar entre la capa MAC(debajo), y cualquiera de las tres capas físicas.

Control de acceso al medio(MAC): Esta localizado debajo de la capa MII, y esta basado en el protocolo CSMA/CD previamente usado en el estándar Ethernet de 10 Mbps.

100 VG-ANYLAN.

La tecnología detrás de Anylan en completamente nueva, en vez de usar CSMA/CD, usa un protocolo de prioridad de demanda no relacionado. Este se ejecuta en cuarto pares de cables de cobre, distribuyendo los datos equitativamente en cada par.

Fast Ethernet

Es una extensión del estándar Ethernet actualmente usado en muchas LAN´s alrededor del mundo. Estas redes operan actualmente a una velocidad de 10 Mbps, y el estándar es conocido como IEEE 802.3.

¿Que es Fast Ethernet?

Muchas de las redes de hoy en día hacen frente a la crisis del ancho de banda, esto significa, que los usuarios están buscando el funcionamiento de Ethernet de 10 Mbps forzándola demasiado para soportar adecuadamente el mucho trabajo de una red.Tipos de Fast Ethernet.

100 BASE-T

El primer estándar es conocido como 100 BASE-T y es soportado por compañías como 3Com, Intel y Sinóptics. Esta es puramente una extensión del estándar 802.3 original, reteniendo el protocolo CSMA/CD como tecnología de comunicación.

El estándar 100BASE-T consiste en las siguientes especificaciones:

Capa física(3): Tres tipos de condiciones de operaciones. Par trenzado sin escudo, par trenzado con escudo y fibra óptica.

Interfaz independiente del medio (MII): Esta es una nueva subcapa localizada sobre la capa física. Esta define un interface estándar entre la capa MAC(debajo), y cualquiera de las tres capas físicas.

Control de acceso al medio(MAC): Esta localizado debajo de la capa MII, y esta basado en el protocolo CSMA/CD previamente usado en el estándar Ethernet de 10 Mbps.

La tecnología detrás de Anylan en completamente nueva, en vez de usar CSMA/CD, usa un protocolo de prioridad de demanda no relacionado. Este se ejecuta en cuarto pares de cables de cobre, distribuyendo los datos equitativamente en cada par.

miércoles, 21 de abril de 2010

Red privada virtual (VPN)

ESTE VIDEO EXPLICA DETALLADAMENTE QUE ES Y PARA QUE SIRBE UNA RED VPN

Las siglas VPN puede referirse a:

• la red privada virtual (Virtual Private Network), una tecnología de red que permite extender la red local sobre una red pública relativamente hablando;

• el valor presente neto, un procedimiento económico que permite calcular el valor presente de un determinado número de flujos de caja futuros;

• el valor predictivo negativo, una prueba estadística de diagnóstico;

Una red privada virtual o VPN (siglas en inglés de virtual private network), es una tecnología de red que permite una extensión de la red local sobre una red pública o no controlada, como por ejemplo Internet.

Ejemplos comunes son, la posibilidad de conectar dos o más sucursales de una empresa utilizando como vínculo Internet, permitir a los miembros del equipo de soporte técnico la conexión desde su casa al centro de cómputo, o que un usuario pueda acceder a su equipo doméstico desde un sitio remoto, como por ejemplo un hotel. Todo ello utilizando la infraestructura de Internet.

VPN de acceso remoto

Es quizás el modelo más usado actualmente, y consiste en usuarios o proveedores que se conectan con la empresa desde sitios remotos (oficinas comerciales, domicilios, hoteles, aviones preparados, etcétera) utilizando Internet como vínculo de acceso. Una vez autentificados tienen un nivel de acceso muy similar al que tienen en la red local de la empresa. Muchas empresas han reemplazado con esta tecnología su infraestructura dial-up (módems y líneas telefónicas).

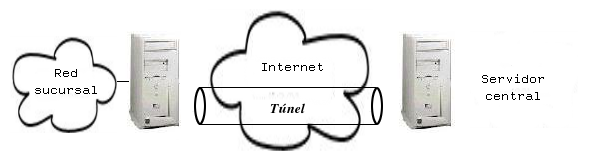

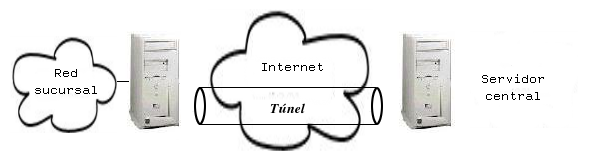

VPN punto a punto

Este esquema se utiliza para conectar oficinas remotas con la sede central de la organización. El servidor VPN, que posee un vínculo permanente a Internet, acepta las conexiones vía Internet provenientes de los sitios y establece el túnel VPN. Los servidores de las sucursales se conectan a Internet utilizando los servicios de su proveedor local de Internet, típicamente mediante conexiones de banda ancha. Esto permite eliminar los costosos vínculos punto a punto tradicionales, sobre todo en las comunicaciones internacionales. Es más común el siguiente punto, también llamado tecnología de túnel o tunneling.

VPN interna

Este esquema es el menos difundido pero uno de los más poderosos para utilizar dentro de la empresa. Es una variante del tipo "acceso remoto" pero, en vez de utilizar Internet como medio de conexión, emplea la misma red de área local (LAN) de la empresa. Sirve para aislar zonas y servicios de la red interna. Esta capacidad lo hace muy conveniente para mejorar las prestaciones de seguridad de las redes inalámbricas (WiFi).

Ventajas

• Integridad, confidencialidad y seguridad de datos.

• Las VPN reducen los costos y son sencillas de usar.

• Facilita la comunicación entre dos usuarios en lugares distantes.

• Se utiliza más en campus de universidades.

Las siglas VPN puede referirse a:

• la red privada virtual (Virtual Private Network), una tecnología de red que permite extender la red local sobre una red pública relativamente hablando;

• el valor presente neto, un procedimiento económico que permite calcular el valor presente de un determinado número de flujos de caja futuros;

• el valor predictivo negativo, una prueba estadística de diagnóstico;

Una red privada virtual o VPN (siglas en inglés de virtual private network), es una tecnología de red que permite una extensión de la red local sobre una red pública o no controlada, como por ejemplo Internet.

Ejemplos comunes son, la posibilidad de conectar dos o más sucursales de una empresa utilizando como vínculo Internet, permitir a los miembros del equipo de soporte técnico la conexión desde su casa al centro de cómputo, o que un usuario pueda acceder a su equipo doméstico desde un sitio remoto, como por ejemplo un hotel. Todo ello utilizando la infraestructura de Internet.

VPN de acceso remoto

Es quizás el modelo más usado actualmente, y consiste en usuarios o proveedores que se conectan con la empresa desde sitios remotos (oficinas comerciales, domicilios, hoteles, aviones preparados, etcétera) utilizando Internet como vínculo de acceso. Una vez autentificados tienen un nivel de acceso muy similar al que tienen en la red local de la empresa. Muchas empresas han reemplazado con esta tecnología su infraestructura dial-up (módems y líneas telefónicas).

VPN punto a punto

Este esquema se utiliza para conectar oficinas remotas con la sede central de la organización. El servidor VPN, que posee un vínculo permanente a Internet, acepta las conexiones vía Internet provenientes de los sitios y establece el túnel VPN. Los servidores de las sucursales se conectan a Internet utilizando los servicios de su proveedor local de Internet, típicamente mediante conexiones de banda ancha. Esto permite eliminar los costosos vínculos punto a punto tradicionales, sobre todo en las comunicaciones internacionales. Es más común el siguiente punto, también llamado tecnología de túnel o tunneling.

VPN interna

Este esquema es el menos difundido pero uno de los más poderosos para utilizar dentro de la empresa. Es una variante del tipo "acceso remoto" pero, en vez de utilizar Internet como medio de conexión, emplea la misma red de área local (LAN) de la empresa. Sirve para aislar zonas y servicios de la red interna. Esta capacidad lo hace muy conveniente para mejorar las prestaciones de seguridad de las redes inalámbricas (WiFi).

Ventajas

• Integridad, confidencialidad y seguridad de datos.

• Las VPN reducen los costos y son sencillas de usar.

• Facilita la comunicación entre dos usuarios en lugares distantes.

• Se utiliza más en campus de universidades.

¿Por qué los CD almacenan 74 minutos?

Es una de esas preguntas que pueden parecer un poco tontas, pero la verdad es que es curioso. ¿Por qué los CD, inicialmente, almacenaban 74 minutos? ¿Por qué no 70, 75 u 80? Al parecer, fue gracias a Beethoven.

Todo empezó a la hora de crear un nuevo formato de almacenamiento para la música, en 1982. Philips y Sony se pusieron manos a la obra. En principio, por parte de Philips, se iba a hacer un disco de 11,5 cm de diámetro que almacenara 60 minutos, una hora. A partir de aquí, hay varias teorías, aunque todas dan a lo mismo.

Bien sea porque la mujer del productor de Sony lo amenazó sin sexo, bien porque el propio Herbert von Karajan se lo pidió expresamente a Sony, se propuso que el nuevo formato, el Compact Disc, pudiese almacenar hasta 74 minutos para poder grabar la Novena Sinfonía de Beethoven y poder escucharla sin interrupciones, ya que no cabía tampoco en un disco de vinilo, ni siquiera en un prototipo que se ideó especialmente para ese fin.

Finalmente, se optó por esto y así ha llegado hasta nuestros días, sobreviviendo 25 años, aunque cada vez más desplazado por el DVD y próximamente los nuevos formatos como HD-DVD o Blu-Ray.

Suscribirse a:

Entradas (Atom)